Jetpack 13.9.1, una actualización de seguridad crítica, se publicó ayer para corregir una vulnerabilidad en la función Formulario de contacto que estaba presente desde 2016. Este fallo permitía a los usuarios registrados de un sitio acceder a los formularios enviados por los visitantes.

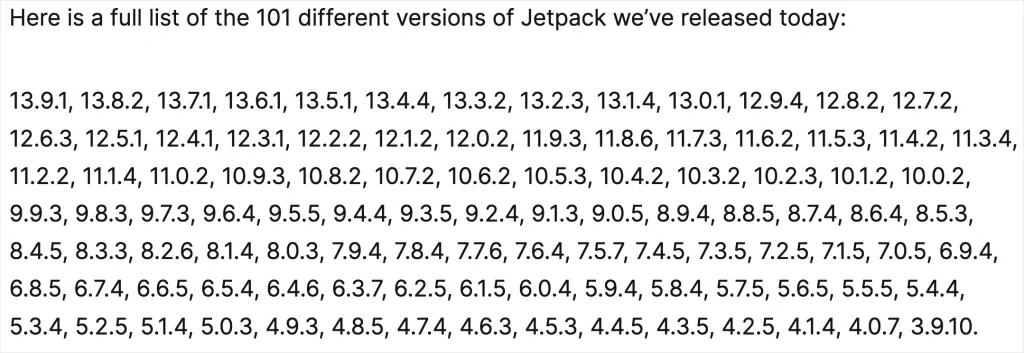

La vulnerabilidad se descubrió durante una auditoría de seguridad interna. Lo que llevó al equipo de Jetpack a colaborar con el equipo de seguridad de WordPress.org para lanzar parches para todas las versiones de Jetpack que se remontan a la 3.9.9.

Actualización de seguridad Jetpack 13.9.1

El equipo de Jetpack también advirtió: «No tenemos pruebas de que esta vulnerabilidad haya sido explotada. Sin embargo, ahora que se ha publicado la actualización, es posible que alguien intente aprovecharse de esta vulnerabilidad.»

El equipo de Wordfence compartió que el plugin es «vulnerable al acceso no autorizado de datos debido a la falta de comprobaciones de capacidad en la clase Contact_Form_Endpoint en varias versiones hasta la 13.9.1, pero sin incluirla. Esto hace posible que atacantes autenticados, con acceso a nivel de suscriptor y superior, lean todos los envíos de formularios de Jetpack en el sitio.»

Se recomienda a los usuarios que actualicen a Jetpack 13.9.1

La vulnerabilidad ha recibido una puntuación CVSS de 4,3. Se recomienda a los usuarios que actualicen a Jetpack 13.9.1 para proteger sus sitios web.

El equipo de Jetpack tranquilizó a los usuarios, declarando: «Continuaremos auditando regularmente todos los aspectos de nuestra base de código para garantizar que tu sitio Jetpack permanezca seguro.»